Actividad 5. SIP.

1) Según el libro de la asignatura: Señala y describe las principales fechas en el desarrollo de SIP.

Comienza en el año 1996 (febrero) cuando presentan el primer borrador de lo que sería hoy el protocolo más usado. Además en este mismo año y mes, se presentará el protocolo SCIP muy similar a SIP, pero basado en el protocolo de HTTP (Internet).

En este mismo año por el mes de diciembre, se presenta el protocolo SIPv2, una mezcla de los mejor de los dos anteriores protocolos.

En el año 1999 (febrero), se publica de manera estándar el protocolo SIPv2, por el IETF en el famoso documento RFC 2543.

y por último, en el mes de junio del año 2002, el IETF sustituye la anterior versión de SIP mediante el nuevo estándar RFC 3261, que se usará hasta la actualidad.

2) Describe en qué consisten las arquitecturas Cliente-servidor y p2p. Pon ejemplos reales y añade una imagen explicativa de cada una de ellas (puede ser un esquema creado por ti).

En la arquitectura cliente-servidor, el cliente pasa obligatoriamente por un servidor, el cual hará de intermediario entre ambos clientes a los que conecte. Mientras que en la arquitectura p2p, es un enlace directo sin intermediarios, un cliente-cliente.

3) Encontrar y describir los siguientes mensajes de error SIP según su código de respuesta.

a) 401. Forma parte de los errores de solicitud, en este caso la solicitud requiere autenticación de usuario. Esta respuesta la emiten los UAS y los registradores.

b) 402. Es un error de solicitud que hará referencia al error en el pago (aún no implantado).

c) 404. Al igual que el anterior, este es un error de solicitud y se refiere a que el servidor no tiene la información del usuario que se solicita.

d) 504. Este error forma parte de los errores del servidor. El servidor intentó acceder a otro servidor mientras intentaba procesar una solicitud, y no hay respuesta a tiempo.

e) 505. También encuadrado en el error de servidor, se refiere a la versión del protocolo SIP utilizado en la solicitud no es compatible con el servidor.

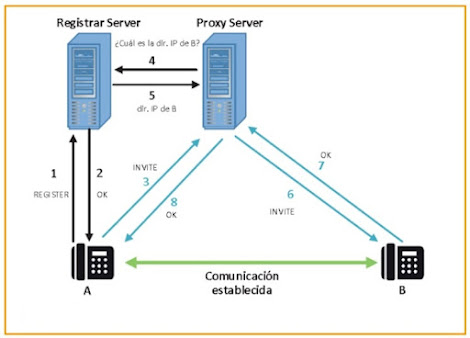

- El diagrama debe estar acompañado de una leyenda que explique cada uno de los mensajes.

- "A" se registra en un Registrar Server:

- 1º En registrar server se añade un registro con el nombre y la ip de "A", teniendo en cuenta que "B" ya lo ha hecho también.

- 3º "A" quiere hablar con "B", para lo que envía “invite” al proxy.

- 4º El proxy desconoce la dirección IP de "B", así que la consulta con el registrar server.

- 5º El registrar server le dice la dirección IP destino (de B) al proxy.

- 6º El proxy ya puede localizar a "B", y le transmite la petición de “invite” de "A". En este momento se producirán 3 respuestas desde "B" de forma ordenada, siendo la primera, "100 Trying", seguido de "180 ringing", y finalizando con "200 OK".

- 7º "B" dice que quiere coger la llamada.

- 8º Le llega a "A" la respuesta de "B".

- "A" Inicia una conversación con "B":

- Es ahora cuando "A" enviaría ACK hacia "B" y se consideraría establecida la comunicación entre "A" y "B", y a partir de este momento se transmiten los datos de audio y video entre "A" y "B" sin la intervención del proxy server.

- A finaliza una conversación con "B":

- El terminal que finalice la conexión establecida entre ambos, deberá enviar la petición SIP "BYE".

- "A" se registra en un Registrar Server:

- A quiere hablar con "B", envía su “INVITE” al redirect server.

- Redirect no conoce la ip de "B", se lo pregunta a Registrar Server.

- Registrar Server le contesta a Redirect Server con la dirección IP de "B".

- Redirect le dice la IP de "B" a "A".

- "A" Inicia una conversación con "B":

Comentarios

Publicar un comentario